Roma, 13 mag. (Adnkronos Salute) - ViiV Healthcare, azienda globale specializzata nel trattamento dell’Hiv, oggi partecipata da Gsk (azionista di maggioranza) e Shionogi, ha annunciato oggi che cabotegravir iniettabile a lunga durata d'azione (Cab La) e in compresse è ora disponibile in Italia per la prevenzione dell'Hiv. Il farmaco - informa una nota dell'azienda - è indicato, in associazione con pratiche sessuali sicure, per la profilassi pre-esposizione (preexposure prophylaxis-PrEP) al fine di ridurre il rischio di infezione da Hiv acquisita per via sessuale negli adulti e adolescenti di peso corporeo di almeno 35 kg, ad alto rischio.

La disponibilità di Cab La per la PrEP - si legge - è stata supportata dai dati di due studi internazionali registrativi di fase IIb/III, multicentrici, randomizzati, in doppio cieco, controllati attivamente, Hptn 0833-6 e Hptn 0847-9, che hanno valutato la sicurezza e l'efficacia di Cab La per la PrEP in uomini Hiv-negativi che hanno rapporti sessuali con uomini, donne transgender e donne cisgender che potrebbero beneficiare di opzioni di prevenzione dell'HIV. In particolare, gli studi hanno dimostrato che CAB LA era superiore a tenofovir disoproxil fumarato/emtricitabina (Tdf/Ftc), a somministrazione orale e giornaliera. In particolare, i partecipanti allo studio Hptn 0833-6 in trattamento con Cab La hanno avuto un tasso di acquisizione dell'Hiv inferiore del 69% rispetto alle compresse di Tdf/Ftc (12 vs 39; incidenza annuale: 0,37% vs 1,22%; Hr 0,31), mentre i partecipanti allo sudio Hptn 0847-9 in trattamento con Cab La hanno avuto un tasso di acquisizione dell'Hiv inferiore del 90% rispetto alle compresse di Tdf/Ftc (3 vs 36; incidenza annuale: 0,15% vs 1,85%; Hr 0,10).

Un ruolo centrale nella valorizzazione di Cab La come opzione di PrEP a lunga durata d’azione in popolazioni selezionate - dettaglia la nota - hanno avuto anche le evidenze di pratica clinica10-14 derivanti dall’utilizzo del farmaco in alcuni centri clinici delle Regioni Lombardia e Lazio, principali centri intercettori del bisogno di prevenzione non soddisfatto dall’uso della PrEP orale e dalle altre opzioni preventive di HIV disponibili. Queste evidenze costituiscono la prima dimostrazione in Europa che Cab La può essere integrato con successo nei servizi di prevenzione dell'Hiv e che la PrEP con Cab La si è dimostrata altamente accettata, ben tollerata e associata a una migliore percezione di aderenza, praticità e protezione dall'Hiv. Questi risultati supportano la Cab La come una promettente strategia di prevenzione dell'Hiv incentrata sul paziente, in grado di superare i principali limiti della PrEP orale quotidiana.

"L'annuncio odierno rappresenta un importante passo avanti per chi in Italia cerca opzioni preventive alternative contro l'Hiv - spiega Antonella Castagna, primario di Malattie infettive dell’Irccs ospedale San Raffaele e ordinaria di Malattie infettive all'università Vita-Salute San Raffaele di Milano, primo centro in Europa che ha utilizzato Cab La in ambito preventivo su persone che non avevano altre alternative -: soluzioni più aderenti ai bisogni individuali e in grado di contenere efficacemente l'insorgenza di nuove infezioni. I dati italiani supportano in particolare l'impiego di cabotegravir a lunga durata come strategia preventiva centrata sulle persone a rischio, capace di superare i principali limiti della PrEP orale quotidiana". "Per porre fine all'epidemia di Hiv - sottolinea Andrea Gori, ordinario di Malattie infettive presso l'università di Milano e direttore del Dipartimento di Malattie infettive presso l'ospedale Sacco - è fondamentale ampliare gli strumenti di prevenzione e adottare opzioni farmacologiche a lunga durata d'azione, come il cabotegravir, che consentono anche un monitoraggio periodico complessivo della salute sessuale dell’individuo, intercettando precocemente possibili fattori di aumento del rischio di trasmissione di Hiv, come di altre infezioni a trasmissione sessuale".

"Il cabotegravir iniettabile a lunga durata d'azione - aggiunge Andrea Antinori, direttore del Dipartimento Clinico dell'Istituto nazionale per le Malattie infettive Lazzaro Spallanzani Irccs di Roma - somministrato in sei dosi all'anno, può contribuire a superare le barriere della PrEP orale — come l'aderenza quotidiana e lo stigma legato alla visibilità dell'assunzione — rendendo la prevenzione dell'Hiv più accessibile a chi finora non ha trovato questa soluzione praticabile. Inoltre, questa formulazione offre vantaggi per le popolazioni fragili, talvolta più esposte all’HIV o difficili da intercettare, come le donne, le persone transgender, le lavoratrici del sesso, i migranti, che spesso hanno difficoltà di accesso ai servizi sanitari, riducendo la necessità di dosi giornaliere, migliorando la riservatezza e facilitando il collegamento continuo ai servizi di prevenzione". "Oggi l'innovazione in Hiv punta a superare la cronicità legata alla terapia quotidiana con formulazioni a lunga durata d'azione, come cabotegravir La sia in terapia che in prevenzione -commenta Vincenzo Palermo, Presidente e Amministratore delegato di ViiV Healthcare Italia -. Questo permette di minimizzare la percezione costante della malattia, offrire follow-up regolari con il team medico-infermieristico e garantire l’aderenza, fondamentale per limitare la trasmissione del virus. Il riconoscimento dell’Agenzia Italiana del Farmaco ha legittimato il suo pieno valore".

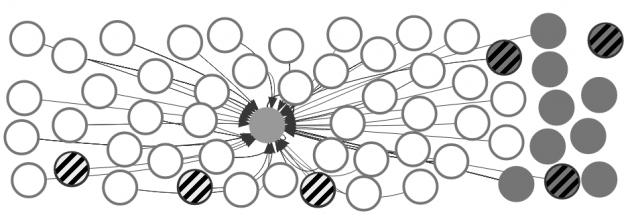

Cabotegravir a lunga durata d'azione per la PrEP è un inibitore del trasferimento del filamento dell'integrasi (Insti) - riporta la nota -. Gli Insti, come cabotegravir in sospensione iniettabile a rilascio prolungato, inibiscono la replicazione dell'Hiv impedendo al Dna virale di integrarsi nel materiale genetico delle cellule immunitarie umane (cellule T). Questo passaggio è essenziale nel ciclo di replicazione dell'HIV ed è anche responsabile dell'instaurazione della malattia cronica. Cabotegravir a lunga durata d'azione per la PrEP viene somministrato come iniezione intramuscolare sei volte all'anno e viene iniziato con una singola iniezione da 600 mg (3 ml) somministrata a distanza di un mese l'una dall'altra per due mesi consecutivi. Dopo la seconda iniezione iniziale, la dose raccomandata per le iniezioni di mantenimento è una singola iniezione da 600 mg (3 ml) somministrata ogni due mesi. Cabotegravir in compresse orali può essere somministrato per circa un mese prima di iniziare la prima iniezione per valutare la tollerabilità del medicinale.

Hptn 083 è uno studio di fase IIb/III, in doppio cieco e di non inferiorità, disegnato per valutare la sicurezza e l'efficacia del cabotegravir iniettabile a lunga durata d'azione per la prevenzione dell'Hiv somministrato ogni otto settimane rispetto all’assunzione giornaliera di compresse di Tdf/Ftc (300 mg/200 mg). Lo studio - fanno sapere dall'azienda - era stato disegnato per testare la superiorità di cabotegravir a lunga durata d'azione rispetto a Tdf/Ftc. Il disegno dello studio includeva una fase di induzione orale per valutare la tollerabilità di cabotegravir prima di somministrare l'iniezione intramuscolare (IM). Ogni partecipante doveva ricevere non più di tre anni di farmaco sperimentale in cieco. Lo studio ha iniziato gli arruolamenti nel novembre 2016. Lo studio Hptn 083 è stato condotto su 4.566 uomini Hiv-negativi che hanno rapporti sessuali con uomini e donne transgender che hanno rapporti sessuali con uomini, che sono a maggior rischio di contrarre l'Hiv. La sperimentazione è in corso presso centri in Argentina, Brasile, Perù, Stati Uniti, Sud Africa, Thailandia e Vietnam.

Il cabotegravir a lunga durata d'azione è risultato superiore a Tdf/Ftc ad assunzione orale giornaliera nel prevenire l'acquisizione dell'HIV nella popolazione dello studio. Le reazioni avverse più comuni (di tutti i gradi) osservate in almeno l'1% dei soggetti trattati con cabotegravir a lunga durata d'azione sono state reazioni al sito di iniezione, diarrea, cefalea, piressia, affaticamento, disturbi del sonno, nausea, vertigini, flatulenza e dolore addominale.

Hptn 084 è uno studio di superiorità di fase III in doppio cieco disegnato per valutare la sicurezza e l'efficacia del cabotegravir iniettabile a lunga durata d'azione per la prevenzione dell'Hiv somministrato ogni otto settimane rispetto all’assunzione giornaliera di compresse di Tdf/Ftc (300 mg/200 mg) in 3.224 donne cisgender che sono a maggior rischio di contrarre l’Hiv. Il disegno dello studio includeva una fase di induzione orale per valutare la tollerabilità di cabotegravir prima di somministrare l'iniezione intramuscolare (Im). Lo studio Hptn 084 - conclude la nota - ha iniziato gli arruolamenti nel novembre 2017 ed è in corso presso i centri in Botswana, Kenya, Malawi, Sud Africa, eSwatini, Uganda e Zimbabwe. Il cabotegravir a lunga durata d'azione è risultato superiore all'Tdf/Ftc ad assunzione orale giornaliera nel prevenire l'acquisizione dell'Hiv nella popolazione dello studio. Le reazioni avverse più comuni (di tutti i gradi) osservate in almeno l'1% dei soggetti trattati con cabotegravir a lunga durata d'azione sono state reazioni al sito di iniezione, diarrea, cefalea, affaticamento, disturbi del sonno, nausea, vertigini, dolore addominale, vomito, mialgia ed eruzione cutanea.