Poco tempo fa tutti sono balzati dalla sedia nell’apprendere che gli utenti di Yahoo erano in pericolo perché il colosso di Internet, di cui utilizzavano il servizio di posta elettronica, si era fatto rubare centinaia di milioni di password. I numeri in questo caso sono spesso abbastanza vaghi, talvolta contraddittori, sempre comunque preoccupanti.

I tecnici chiamano queste disavventure “data breach”, quasi a voler sottolineare che una breccia nelle misure di sicurezza poste a tutela dei grandi sistemi informatici ha portato ad un furto di dati o comunque alla compromissione dell’affidabilità di archivi elettronici e delle procedure normalmente utilizzate per la loro gestione.

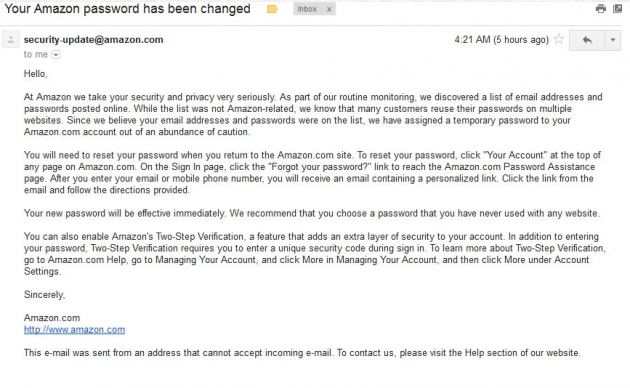

Nelle ultime ore è saltata fuori la notizia che gli utenti della piattaforma di commercio elettronico Amazon da sabato scorso stanno ricevendo un messaggio di posta elettronica che comunica il reset della parola chiave adoperata per accedere ai servizi. La mossa si tradurrebbe eufemisticamente in una “cautela proattiva”, adottata dagli addetti alla sicurezza di Amazon dopo la scoperta online di una lista di clienti completa di indirizzi di posta elettronica e di relative password.

Il messaggio è particolarmente soft: fa seguito ad una abituale attività di monitoraggio, dice che l’elenco rinvenuto su Internet non reca alcun riferimento ad Amazon, continua asserendo che la preoccupazione del leader dell’e-commerce risiede nella possibilità che un utente adoperi sempre la stessa parola chiave su differenti siti web…

Partendo da questi presupposti, Amazon ha assegnato “per eccesso di zelo” una password temporanea invitando i clienti ad avere una parola “segreta” riservata allo specifico account e ad adottare un diverso sistema di autenticazione su due livelli come maggiore precauzione. Se hanno ragione i più maliziosi e nel caso in cui Amazon avesse subito un data breach, questo sarebbe l’ultimo caso di una sterminata serie che non sembra conoscere rallentamenti o soste.

Parliamo di fenomeno, purtroppo, e non di singoli episodi. E proprio questa constatazione porta a non stare tranquilli, nonostante molti – incuranti delle micidiali e ormai proverbiali icone testuali della recente politica – continuino a “stare sereni”.

Il fenomeno, appunto, è endemico e merita – proprio nel rispetto della sua diffusione planetaria – l’aggettivo “globale”. Se ne sono avute dimostrazioni significative anche dalle nostre parti, ma quel che si è verificato e continua ad accadere non sembra aver innescato alcuna significativa reazione. Si continua a suggerire il cambiamento delle password con la stessa leggerezza con cui il medico della mutua (così come cristallizzato da impietosi stereotipi) prescrive le solite medicine senza approfondire – assillato dalla ressa in sala d’attesa – l’effettiva efficacia della terapia consigliata.

Il “data breach” non si risolve con la pur saggia sostituzione periodica delle parole chiave, perché le sue dinamiche sono ben più complesse dell’ipotetico scippo di “credenziali” al singolo malcapitato. Chi si introduce in un sistema informatico, che custodisce al suo interno identificativo e password dei propri utenti, non si limita a saccheggiare invisibilmente il contenuto degli archivi ma approfitta dell’aver scavalcato la recinzione virtuale per assicurarsi incursioni future o per mantenere la potenziale opportunità di replicare le sue azioni malvagie.

Molto banalmente, il pirata informatico piazza in loco le “doverose” istruzioni maligne così da forzare il sistema sua preda a comunicare ogni cambiamento di password man mano eseguito dagli utenti. In questo modo il criminale si garantisce il costante aggiornamento della copia del database in suo possesso. A nulla serve, quindi, lo sforzo del cybernauta nell’inventarsi una nuova complicata sequenza alfanumerica che sia impossibile da scardinare (e sovente anche da ricordare).

Oggi questa problematica è oggetto di discussione all’edizione 2016 del Privacy Day Forum ma, nonostante il qualificato confronto di idee tra addetti ai lavori, c’è rischio che – passata la paura iniziale – si torni rapidamente alla consueta indifferenza.

La riservatezza dei nostri dati, la sicurezza dei dispositivi tecnologici di uso quotidiano e l’affidabilità delle applicazioni che semplificano (o dovrebbero semplificare) la vita non riescono – ahinoi – ad uscire dal vischioso rango di futili argomenti conviviali.

@Umberto_Rapetto

Articolo Precedente

Parma, app e cartone animato per far superare la paura dell’ospedale ai bambini

Articolo Successivo

Samsung, Alitalia vieta lo smartphone Galaxy Note 7 a bordo degli aerei